Fonte https://gizmodo.uol.com.br/doh-firefox-chrome-navegacao/

A Firefox anunciou que está tornando padrão a criptografia DNS-over-HTTPS (DoH) para conexão de sites na web. E esta tecnologia de navegador também está chegando no Chrome. Se você não tem a menor ideia do que seja isso, aqui vai o que você precisa saber sobre a tecnologia e o futuro da navegação na web.

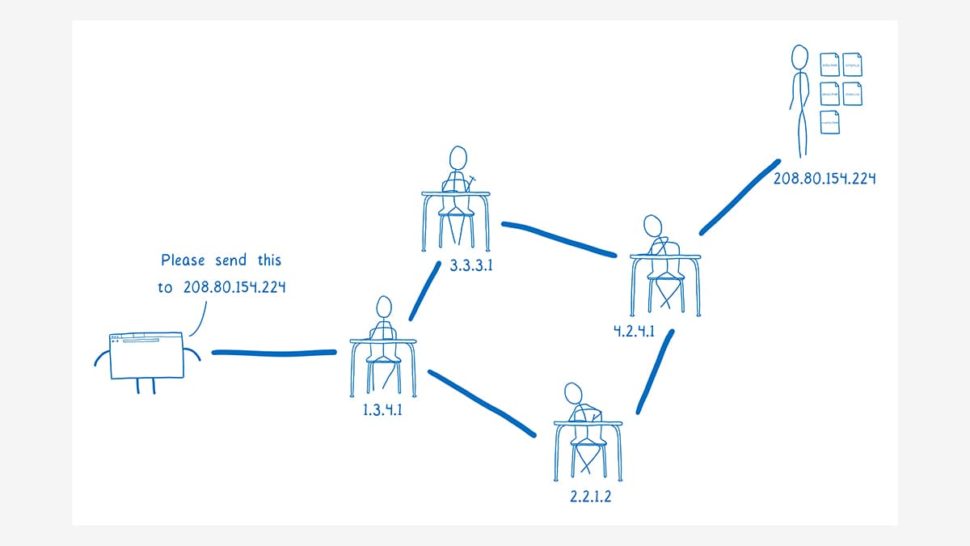

Quando você digita “gizmodo.com.br” (ou qualquer URL) na barra de endereço do seu navegador, algo chamado Domain Name System (DNS) traduz a URL em algo que o computador consegue entender (um endereço IP), que é usado para localizar um website e mostrá-lo em seu navegador.

É como um diretório de endereços, mas em vez de interpretar uma série de coordenadas para chegar a uma casa, ele interpreta um endereço web para chegar a um servidor em particular da internet. A maioria de nós tipicamente temos um provedor de DNS atribuído pela companhia que fornece acesso à internet para a gente, mas você pode mudar seu serviço DNS se quiser, talvez porque você não quer que seu ISP (Internet Service Provider, ou simplesmente provedor de internet) fique vendo as URLs que você anda visitando ou potencialmente vender sua navegação para anunciantes.

Mudar de fornecedor de DNS tem outras vantagens: você pode ter uma conexão mais rápida e confiável, por exemplo. Se você vive em uma região em que o governo bloqueia o acesso de certas partes da web, então um serviço de DNS diferente é uma forma de superar isso.

Este mapeamento (da URL até o endereço IP) geralmente não tem criptografia, o que significa que é bem fácil para alguém com as ferramentas necessárias e conhecimento para espionar quais sites você visita. No pior dos cenários, os dados podem ser manipulados de modo que certas URLs não apontem para os sites que eles deveriam e, em vez disso, o direcionam para sites maliciosos. A Mozilla tem uma explicação sensacional e detalhada de como tudo isso funciona aqui (em inglês).

O que o DNS over HTTPs faz?

Isso significa que o DNS permanece um elo fraco em termos de segurança online, pois esse processo de URL para IP é fácil de se espionar e interceptar. A ideia por trás do DoH é reforçar a segurança ao criptografar dados provenientes de sites reais. O que o DoH faz é criptografar essas comunicações enviando as solicitações de DNS como dados HTTPS criptografados: de repente, seus provedores de ISP e DNS não sabem para onde você está indo, e o software em execução no seu dispositivo também não.

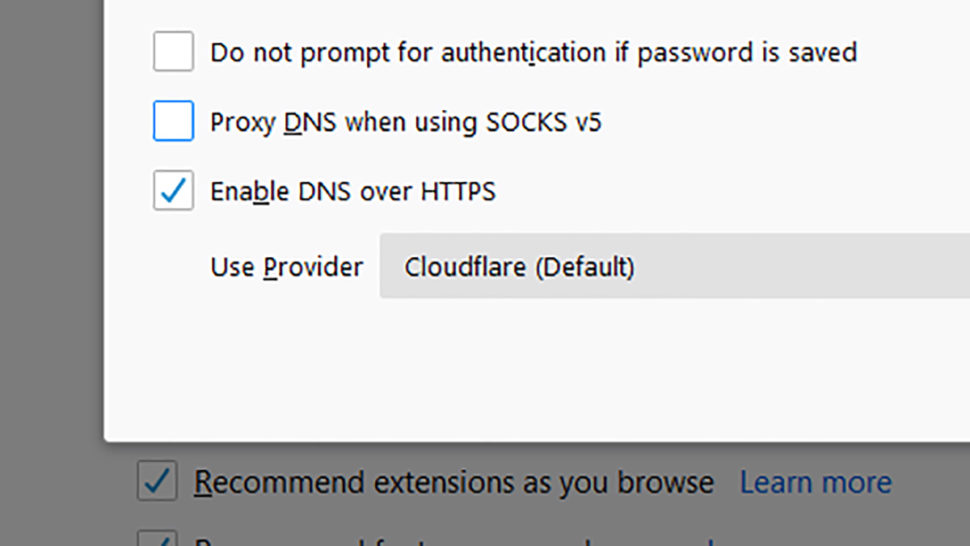

O DoH está disponível como opção no Firefox há mais de um ano, mas está prestes a se tornar padrão. O Google também está indo nessa direção, com o Chrome programado para adotar o DoH em sua próxima versão do Chrome versão 78. No caso do Chrome, no entanto, a criptografia será ativada apenas para os usuários mais especializados em tecnologia que já alteraram suas configurações de DNS.

“Depois de muitas experiências, demonstramos que temos um serviço confiável, cujo desempenho é bom, que podemos detectar e mitigar os principais problemas de implantação e que a maioria de nossos usuários se beneficiará das maiores proteções do tráfego DNS criptografado”, explica Selena Deckelmann, da Mozilla. “Estamos confiantes de que habilitar o DoH por padrão é o próximo passo certo. Quando o DoH estiver ativado, os usuários serão notificados e terão a oportunidade de optar por não participar”.

Ok, mas qual a parte negativa disso? Como no debate sobre mensagens instantâneas criptografadas, comunicações seguras para o usuário médio também significam comunicações seguras para criminosos. Surgiram preocupações — no Reino Unido, por exemplo — de que o DoH facilita demais a distribuição de materiais ilegais e desagradáveis e que o controle dos pais e os filtros da lista de permissões sejam ignorados.

Muitos serviços de controle dos pais e serviços executados pelo ISP para bloquear material adulto ou ilegal funcionam monitorando os endereços IP no nível do DNS — alguns destinos simplesmente não estão disponíveis para os usuários sujeitos aos controles. Com o DoH ativado, ninguém mais sabe em quais destinos você está tentando chegar, de modo que os filtros se tornam subitamente ineficazes.

Apesar disso, as vantagens do DoH para a maioria dos usuários superam os defeitos: a Mozilla diz que o Firefox desativará o DoH se forem detectados controles dos pais no sistema, e prometeu não tornar a configuração padrão no Reino Unido, por enquanto, devido à preocupação sobre acesso não monitorado a sites de abuso infantil.

Para a Mozilla, o caso está claro — nos testes feitos com DoH, eles descobriram que 4,3% dos usuários têm algum tipo de controle parental ou opção de DNS de pesquisa segura configurada, e 9,2% dos usuários usam configurações de DNS específicas (para acesso a hubs da web de empresas privadas, por exemplo).

Isso significa que, para a maioria dos usuários, a transição para o DoH deve ser segura e sem interrupções e, quando interferir em algum outro tipo de gerenciamento de DNS, pode ser desativada, se necessário. A Mozilla está usando o serviço de DNS do Cloudflare 1.1.1.1 para ajudar a impulsionar o DoH, em parte devido às regras rígidas do Cloudflare sobre segurança e privacidade, mas mais fornecedores de DNS podem ser adicionados ao longo do tempo.

A implementação do DoH para usuários do Firefox está começando agora, mas envolverá apenas uma “pequena porcentagem” de usuários no início. Enquanto isso, a Mozilla vai monitorar quaisquer problemas e feedback de usuários. Se o padrão DoH ainda não estiver disponível para você, é possível ativá-lo manualmente.

The post Como a nova tecnologia do Firefox e do Chrome protegerá seu histórico de navegação appeared first on Gizmodo Brasil.